랜섬웨어정보

홈 > 커뮤니티 > 랜섬웨어 종류

랜섬웨어 종류

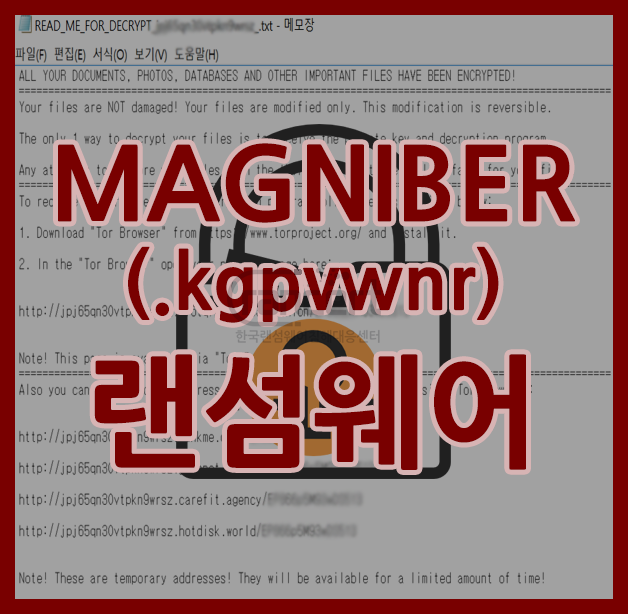

Magniber(.kgpvwnr) 랜섬웨어

2017-10-18 14:34:58

02.png)

04.png)

07.png)

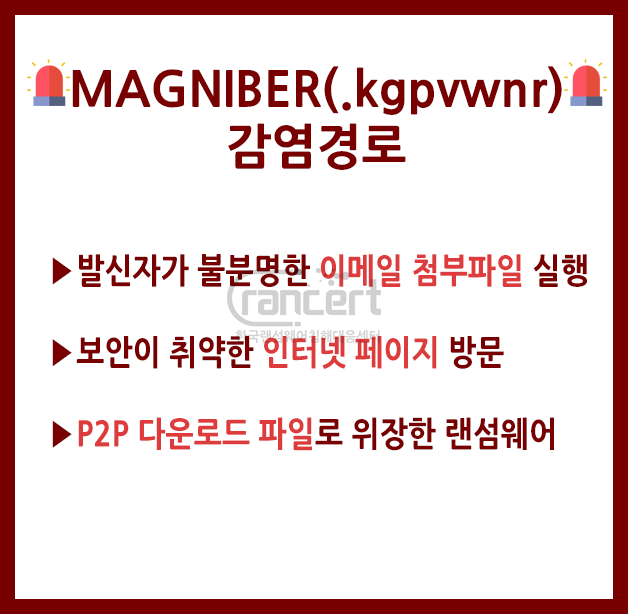

Q 어떻게 감염되나요?

A 모르는 사람으로부터 온 메일의 첨부파일은 실행하지 않는것이 좋습니다.

E-Mail 첨부파일(.wsf, .js, .hta, .zip, .pdf 등) / 제목: Receipt, payment, document, service 등의 형태

메일을 송장 및 결제내역으로 교묘하게 위장하고 사내메일로 유포되어 첨부파일을 확인할 수 있도록 함

P2P를 이용한 다운로드도 조심해야합니다.

최근에는 보안이 취약한 인터넷 홈페이지는 접속만 해도 감염될 수 있습니다.

웹사이트의 문제가 아닌 웹사이트에 게시된 광고 배너 등을 통해 함께 감염됩니다.

TV 드라마/영화 스트리밍 사이트나 광고 팝업이 많이 발생하는 뉴스나 블로그 등

취약점이 많은 홈페이지는 해커들의 좋은 사냥터가 됩니다.

바이러스가 PC에 침투하면 해커의 서버로 접속해 파일을 암호화하는 프로그램을 받아옵니다.

이 프로그램은 PC의 파일들을 암호화 시키고 추적하지 못하도록 스스로 사라집니다.

그러나, PC 어디에 숨어 남아있을지 모르기 때문에 가능하다면 PC를 포맷하는게 좋습니다.

Q 걸리면 어떻게 되나요?

A 바탕화면의 변조가 없어 쉽게 알아차리기 어려우며,

PC에서 접근할 수 있는 모든 저장소의 파일들이 암호화되어 파일을 열어볼 수 없습니다.

확장자명이 .kgpvwnr로변조되는것이 특징입니다.

이 때, 외장하드가 연결돼있었다면 외장하드도, 공유폴더가 있다면 공유폴더도 모두 변조됩니다.

*(Cloud Drive, Local Disk, USB Drive, NetWork Drive)

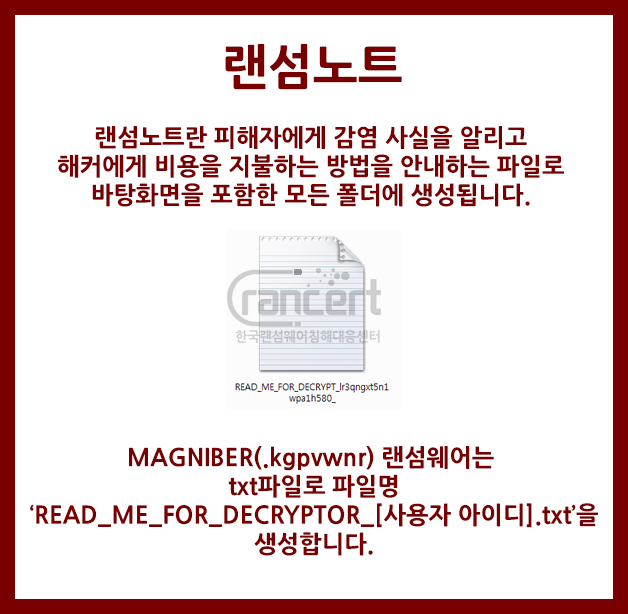

해커는 감염 사실을 피해자에게 알리고 금전을 요구하는 랜섬노트를 생성해둡니다.

바탕화면을 포함한 모든 폴더에 ( READ_ME_FOR_DECRYPTOR_[사용자 아아디].txt )이라는

텍스트파일을 생성합니다

공격의 대상이 되는 파일들은 업무에 많이 사용되는 파일들로 xls, xlsx, doc, docx, pdf, txt, jpg, psd, wav, mp4, mpg, avi, wmv 등

300 ~ 400가지의 확장자가 포함됩니다.

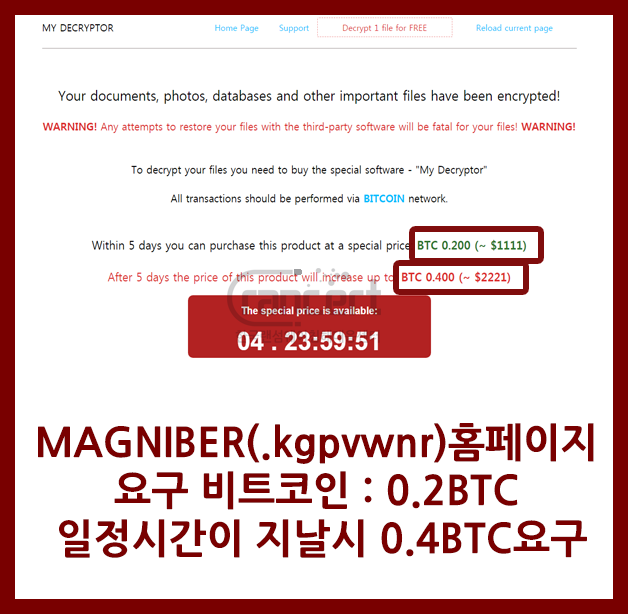

Q 어떻게 복원해요?

A 지금은 기술적으로 복원할 수 있는 방법이 없습니다.

정말 급하고, 귀중하고, 그만한 가치가 있는 파일이라면 해커에게 비용을 지불하여 복원을 시도해볼 수는 있지만

돈을 지불한다고해서 100%복원이 보장되는것이 아니기에 권장해드리지 않습니다.

현재MAGNIBER(.kgpvwnr) 랜섬웨어는 평균적으로 0.2비트코인을 요구하고 있습니다.

또한, MAGNIBER(.kgpvwnr)는 15분마다 프로세스가 다시 동작하므로 C:Users(혹은 사용자)(사용계정)

appdatalocaltemp 경로에 생성일이 감여일과 같은 exe 파일이나 감염시간에 생성된 dll파일을 삭제해주시고,

작업스케줄러에서 C:windowssystem32taskskgpvwnr 혹은 random값으로 되어있는것은 삭제해주시기

바랍니다.

나중에라도 복호화 프로그램이 개발될 수도 있습니다.

감염된 파일과 해커가 남겨둔 랜섬노트를 보관하고 계시다가 복호화 프로그램이 개발되면 복호화를 시도하세요.

파일을 외부에 보관한 뒤에는 PC를 포맷하신 후 사용하는게 좋습니다!

MY DECRYPTOR 랜섬웨어의 변형 과정

• 2017년 10월 MAGNIBER(.kgpvwnr)

• 2017년 10월 MAGNIBER(.ihsdj)

복원방법

- 이전글 Magniber(.fprgpk) 랜섬웨어 2017-10-20

- 다음글 Magniber(.ihsdj) 랜섬웨어 2017-10-18