랜섬웨어정보

홈 > 커뮤니티 > 랜섬웨어 종류

랜섬웨어 종류

TeslaCrypt2.0 ~ 2.2

2015-11-23 08:13:45

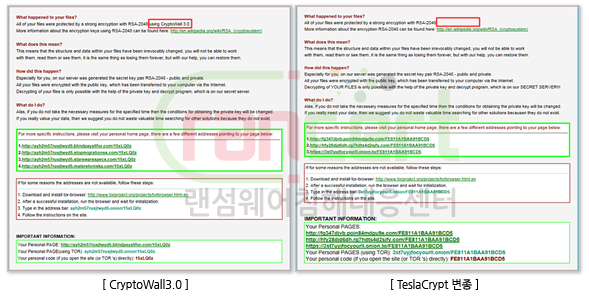

* CryptoWall3.0과 같은 UI를 사용하고 있지만 TeslaCrypt 기반인 것으로 확인 됨.

침투 방식

• E-Mail 첨부파일, Web ActiveX 설치, 감염파일 실행 등

• 발신지가 명확하지 않은 이메일 첨부파일 실행 금지 및 웹사이트 방문

(첨부된 파일 패턴은 zip, exe, scr, cab, pdf 등)

• 위 형식의 파일이 실행되면 랜섬웨어 감염파일을 서버에서 다운로드 받아 실행함

(방화벽 장비 무용지물)

피해 범위

• PC에 연결된 자주 사용되는 파일(xls, xlsx, doc, docx, pdf, txt, jpg, psd, wav, mp3,

mp4, mpg, avi, wmv 외 40여가지 확장자)

• Cloud Drive, Local Disk, USB Drive, NetWork Drive

특징

• 파일의 확장자를 aaa > abc > ccc > vvv로 변경

• 파일을 암호화한 폴더내에 2~3개의 파일을 생성

(howto_restore_file_랜덤한 5자리 영문.*/howto_recover_file_랜덤한 5자리 영문.*)

연혁

• 2013년 CryptoLocker

• 2014년 TeslaCrypt & AlphaCrypt

• 2015년 4월 TeslaCrypt & AlphaCrypt

• 2015년 8월 TeslaCrypt 변종(.aaa)

• 2015년 9월 TeslaCrypt 변종(.abc)

• 2015년 10월 TeslaCrypt 변종(.ccc)

• 2015년 11월 TeslaCrypt 변종(.vvv)

복원방법

• 해커에게 비용 지불 복원 가능(권장사항 아님)

• 개발된 복원프로그램으로 무상 복원 가능 : www.rancert.com/bbs/bbs.php?bbs_id=rest

* Temp 폴더의 파일을 암호화 하지 않음

- 이전글 CryptoWall4.0 2015-11-26

- 다음글 NK_, VO_ 2015-11-23