랜섬웨어 테스트

홈 > 랜섬웨어 테스트 > 테스트 방법

테스트 방법

RanSim 은 파일을 암호화 시키는 랜섬웨어로부터 자신의 PC 또는 백신 프로그램 등이 얼마나 안전하게 보호되는지 확인해 볼 수 있도록 다양한 유형의 랜섬웨어를 모의로 테스트합니다.

※ 일부 백신 프로그램은 RanSim을 실행하지 못하도록 차단하여 테스트 진행이 불가 할 수 있습니다.

-

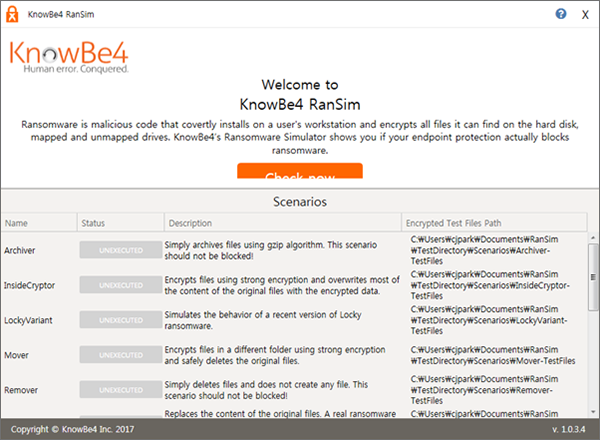

- 1. RanSim 실행

RanSim 실행시 초기 화면입니다.

-

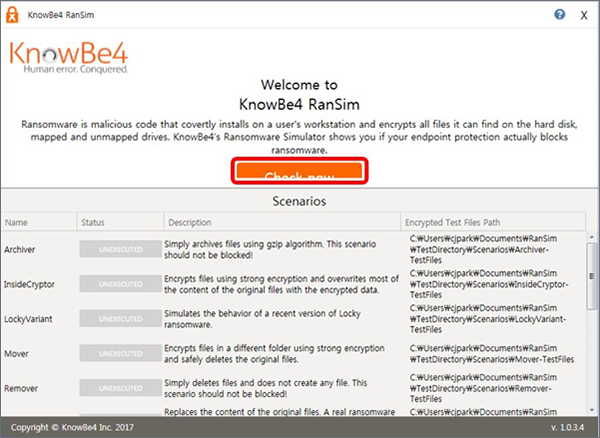

- 2. 랜섬웨어 시뮬레이션 실행

빨간색 테두리의 주황색 Check now 버튼을 클릭하여 시뮬레이션을 실행합니다.

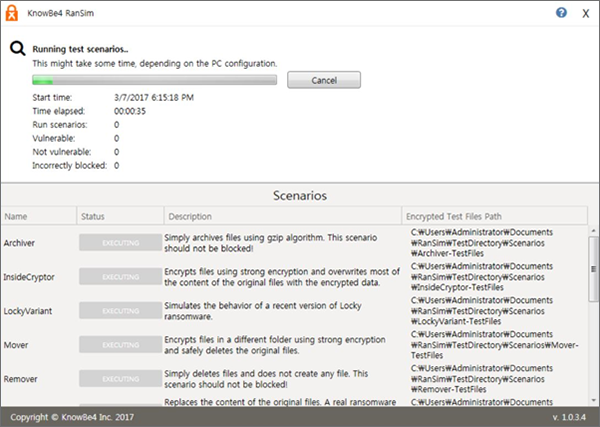

시뮬레이션이 진행중입니다. 시간은 몇 분 정도 소요되며, PC에 따라 차이가 있을 수 있습니다.

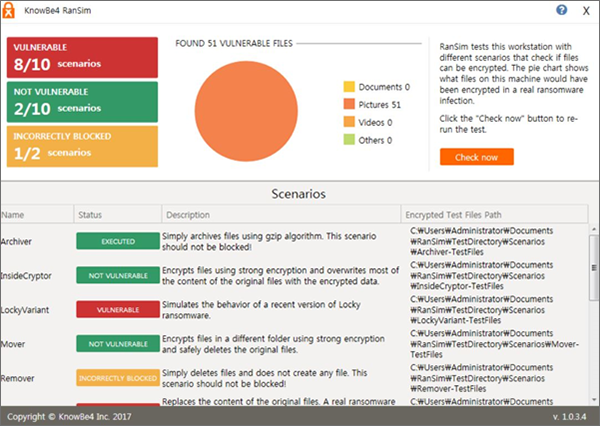

시뮬레이션 결과 화면입니다.

-

- 3. 결과창 상단 부분 설명

VULNERABLE 탐지하지 못했습니다. (실행된 경우) NOT VULNERABLE 탐지되었습니다. (차단된 경우) INCORRECTLY BLOCKED 정상행위 프로세스가 탐지되었습니다. (오탐 = 부정확하게 차단된 경우) FOUND VULNERABLE FILES 현재 PC내 감염될 수 있는 파일 개수를 문서파일, 사진/이미지파일, 동영상파일, 기타파일로 나누어 보여줍니다. Check now 해당 버튼 클릭시 랜섬웨어 시뮬레이션을 다시 실행합니다.

-

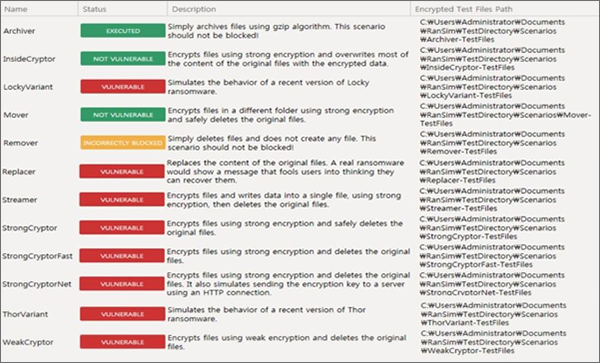

- 4. 결과창 하단 부분 설명

Name 테스트 검사 항목으로 랜섬웨어 계열명과 정상적인 프로세스명입니다. 랜섬웨어 InsideCryptor, LockyVariant, Mover, Replacer, Streamer, StrongCryptor, StrongCryptorFast, StrongCryptorNet, ThorVariant, WeakCryptor 정상행위 프로세스 Archiver, Remover

※ Archiver, Remover 항목은 결과가 EXECUTED 되어야 정상입니다.Status 검사 후 항목별로 결과(탐지, 미탐지, 오탐)를 나타내주며, 상단 부분에 결과가 취합됩니다.

-

- 5. 랜섬웨어 시나리오

-

No 랜섬웨어 시나리오 설명 01 InsideCryptor 강력한 암호화를 사용하여 파일을 암호화하고 원본 파일의 내용을 암호화된 데이터로 덮어씁니다. 02 LockyVariant 최신 버전의 Locky 랜섬웨어를 실행합니다. 03 Mover 강력한 암호화를 사용하여 다른 폴더의 파일을 암호화하고 원본 파일을 안전하게 삭제합니다. 04 Relplacer 원본 파일의 내용을 변경합니다. 진짜 랜섬웨어는 사용자가 복원할 수 있다고 생각 하도록 속이는 메시지를 보여줍니다. 05 Streamer 강력한 암호화를 사용하여 파일을 암호화하고 단일 파일에 데이터를 쓰고나서 원본파일을 삭제합니다. 06 StrongCryptor 강력한 암호화를 사용하여 파일을 암호화하고 원본 파일을 삭제합니다. 07 StrongCryptorFast 강력한 암호화를 사용하여 파일을 암호화하고 원본 파일을 삭제합니다. 08 StrongCryptorNet 강강력한 암호화를 사용하여 파일을 암호화하고 원본 파일을 삭제합니다.

또한 HTTP 연결을 사용하여 서버에 암호화 키를 보내는 것을 시뮬레이션합니다.09 ThorVariant 최신 버전의 Thor 랜섬웨어를 실행합니다. 10 WeakCryptor 강력한 암호화를 사용하여 파일을 암호화하고 원본 파일을 삭제합니다.

-

- 6. 정상 프로세스 시나리오

-

No 정상 프로세스 시나리오 설명 01 Archiver Gzip 알고리즘을 사용하여 파일을 간단히 보관합니다. 차단되면 안되는 항목입니다. 02 Remover 파일을 삭제하고 다른 파일은 생성하지 않습니다. 차단되면 안되는 항목입니다.