홈 > 커뮤니티 > 랜섬웨어뉴스

랜섬웨어뉴스

[보안뉴스] 일론스 랜섬웨어, 특정 보안 SW 무력화시키고 파일 암호화 공격

2024-11-18 15:00:38

모든 파일 ‘.Elons’ 확장자로 암호화...암호화 이후 자가 삭제 명령 통해 추적 회피 노력도

[보안뉴스 김영명 기자] 최근 일론스(Elons) 랜섬웨어가 폴더 내 모든 파일을 ‘파일명.확장자.Elons’ 형식으로 암호화하며 사용하지 못하도록 변경하는 침해사고가 발생한 것으로 드러났다.

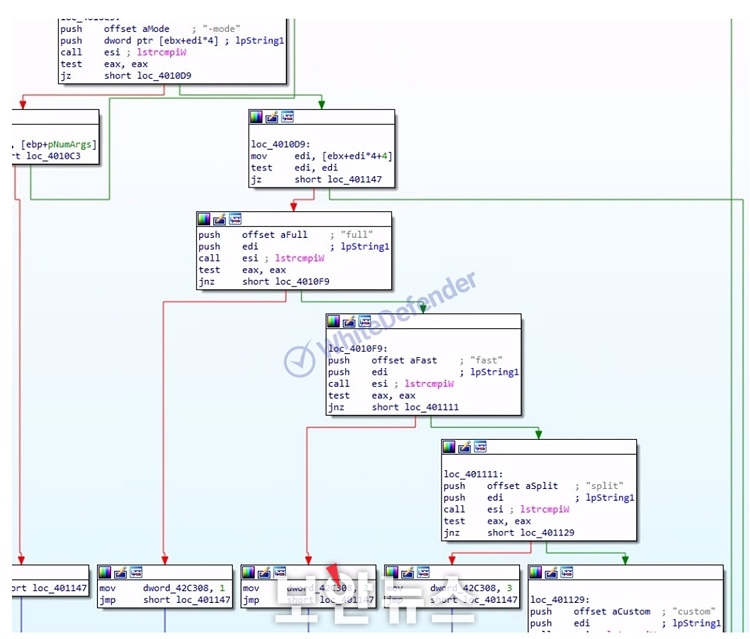

▲추가 파라미터를 확인하는 내부 소스코드[자료=에브리존 화이트디펜더]

▲추가 파라미터를 확인하는 내부 소스코드[자료=에브리존 화이트디펜더]

에브리존 화이트디펜더가 분석한 내용에 따르면, 일론스(Elons) 랜섬웨어는 스레드들 간 공유가 배제되는 객체인 뮤텍스(mutex, mutual exclusion, 상호 배제)를 통해 다중 실행을 방지하는 기능을 구현했다. 일론스 랜섬웨어는 C++ 언어를 기반으로 개발됐으며, 일반적인 실행과 함께 추가 파라미터를 입력해 커스텀 설정을 구성하고 다양한 옵션을 활성화할 수 있다.

파일 암호화 과정에서는 복구를 더욱 어렵게 하기 위해 시스템의 쉐도 복사본을 삭제하고, 모든 휴지통을 비운다. 또한 디버깅 과정의 복잡도를 증가시키기 위해 특정 보안 소프트웨어와 시스템 진단 프로세스를 종료하도록 설계되기도 했다.

▲시작프로그램 폴더에 생성된 랜섬웨어의 링크 파일[자료=에브리존 화이트디펜더]

▲시작프로그램 폴더에 생성된 랜섬웨어의 링크 파일[자료=에브리존 화이트디펜더]

일론스 랜섬웨어에 감염되면 랜섬노트는 자체 출력되어 배경화면에 나타나게 된다. 랜섬웨어 감염으로 암호화가 진행된 이후 폴더 내 모든 파일은 ‘파일명.확장자.Elons’ 형식으로 변경된다.

랜섬웨어 공격을 통해 모든 파일을 암호화한 이후에는 추적과 분석을 최소화하기 위해 스스로 삭제되는 명령을 포함한 추가 보안 조치를 취하는 것으로 분석됐다. 암호를 풀기 위해서는 랜섬노트에 남겨진 이메일을 통해 랜섬머니를 지불해야 하는데, 대부분 추적이 불가능한 비트코인을 요구하고 있는 것으로 파악되고 있다.

[ 보안뉴스 ] 김영명 기자원문보기

- 다음글 [뉴시스] 글로벌 랜섬웨어 갱단 '락빗'의 귀환…韓 대기업 또 노렸다 2024-10-22