홈 > 커뮤니티 > 공지사항

공지사항

[긴급] 전세계적으로 확산되는 PETYA 랜섬웨어 주의 및 대비 요령

2017-06-28 11:17:00

페트야 PETYA 랜섬웨어는

MBR(마스터부트레코드)영역을 감염시켜 랜섬웨어를 실행합니다.

기존의 랜섬웨어와 달리 파일 자체를 암호화 시키는 것이 아니라,

MFT(master file table)에 존재하는 파일별 식별 정보를 암호화 하기때문에

PC 내 로컬 백업중인 데이터는 모두 무용지물이 됩니다.

이로인해 수많은 해외 기업들이 피해를 보고 있으며,

아직까지는 국내 피해 신고가 접수되지 않았습니다.

MBR 접근 / 감염 / 변조를 방지하기 위해 아래 방법을 따라 설정해주세요.

[해당 내용은 보안업체 시스코 에 게시된 권고를 게시합니다. 디지털 서명이 없어 경고문구가 발생하거나 실행이 되지 않을 수 있습니다.

본 과정은 시스코에 안내된 방법만 제시할 뿐 해당 설정으로 인한 피해는 한국랜섬웨어침해대응센터, 시스코는 책임지지 않습니다.

출처 : http://blog.talosintelligence.com/2016/10/mbrfilter.html ]

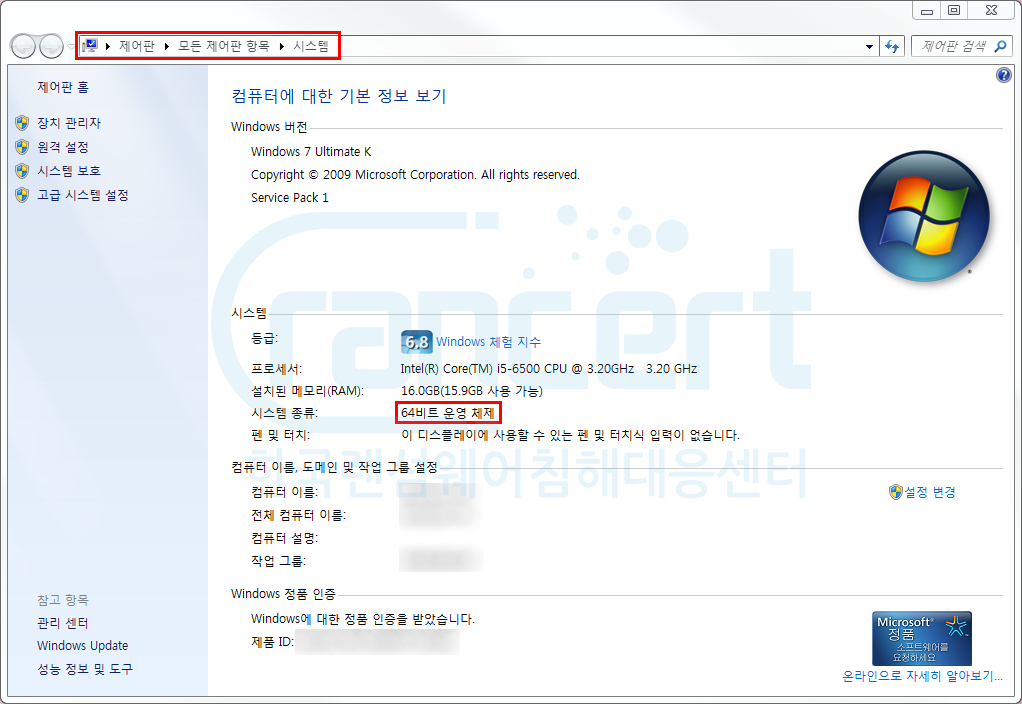

1. 사용중인 PC의 시스템 종류를 파악합니다.

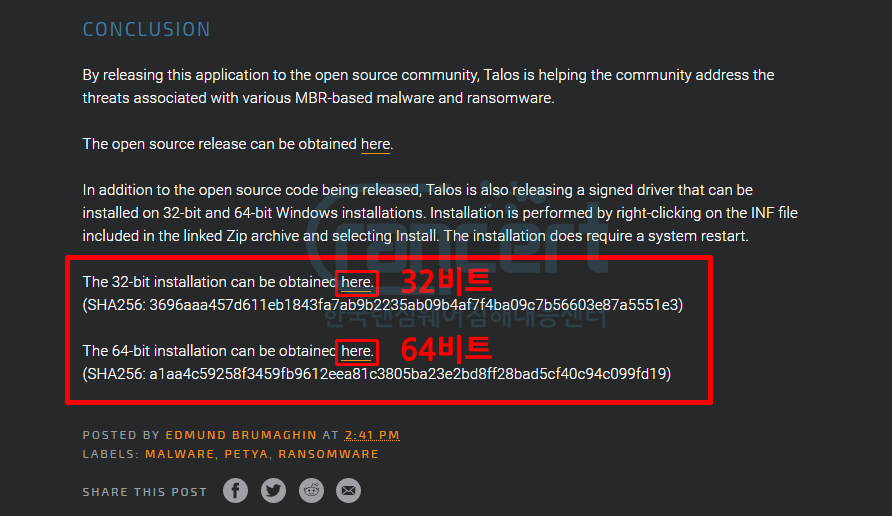

2. 사용중인 PC의 운영체제에 맞는 파일을 다운받습니다.

[ 다운로드 : http://blog.talosintelligence.com/2016/10/mbrfilter.html ]

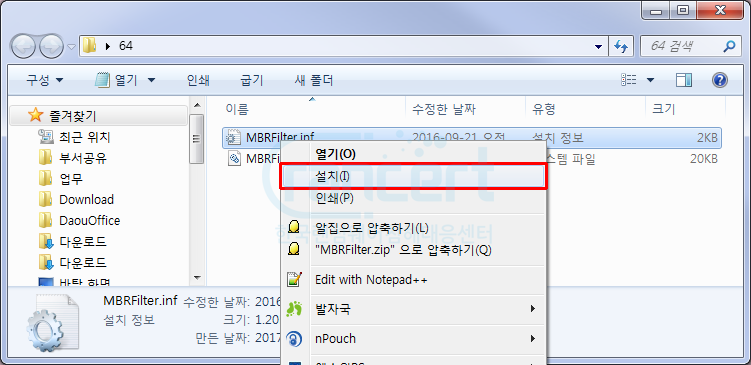

3. 다운받은 압축파일을 풀어줍니다.

4. 압축을 푼 파일 중 MBRFilter.inf 파일을 오른쪽 마우스로 클릭하여 설치(I) 버튼을 클릭하여 설치합니다.

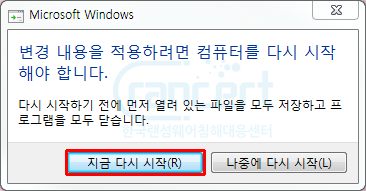

5. 설치 과정에서 컴퓨터를 다시 시작해야 적용되므로 지금 다시 시작을 권장드립니다만,

사용중이시던 프로그램 / 데이터들이 모두 제거되니 작업중이시라면 나중에 다시 시작을 눌러주세요.

추가

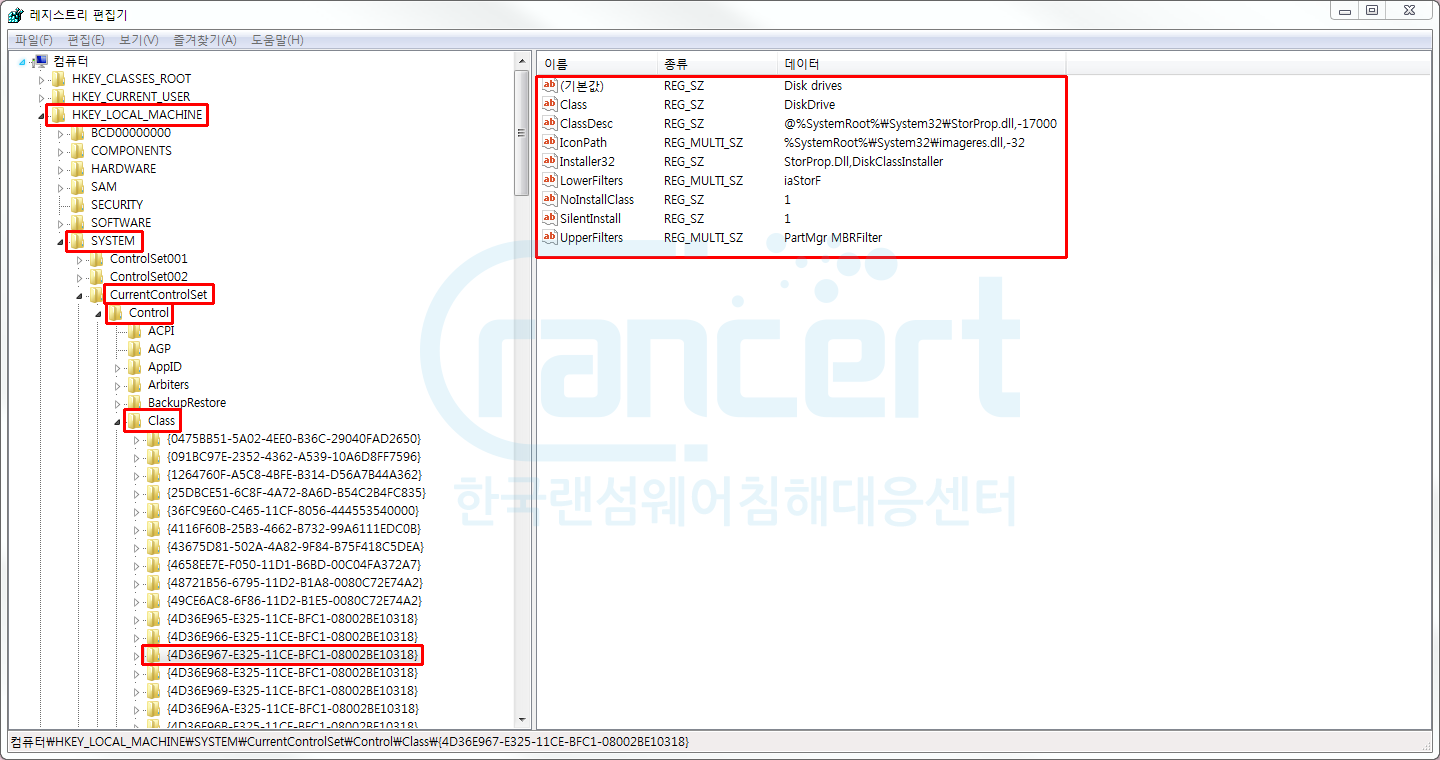

해당 기능을 삭제하시려면 레지스트리 편집기 (windowskey+r > regedit)에서 아래 경로의 파일들을 지워주시면 됩니다.

PETYA 랜섬웨어를 방어하기 위해 아래 방법을 따라 설정해주세요.

[해당 내용은 보안 블로그 bleepingcomputer 에 게시된 권고를 게시합니다. 디지털 서명이 없어 경고문구가 발생하거나 실행이 되지 않을 수 있습니다.

본 과정은 출처에 안내된 방법만 제시할 뿐 해당 설정으로 인한 피해는 한국랜섬웨어침해대응센터에서 책임지지 않습니다.

출처 : https://www.bleepingcomputer.com/news/security/vaccine-not-killswitch-found-for-petya-notpetya-ransomware-outbreak/ ]

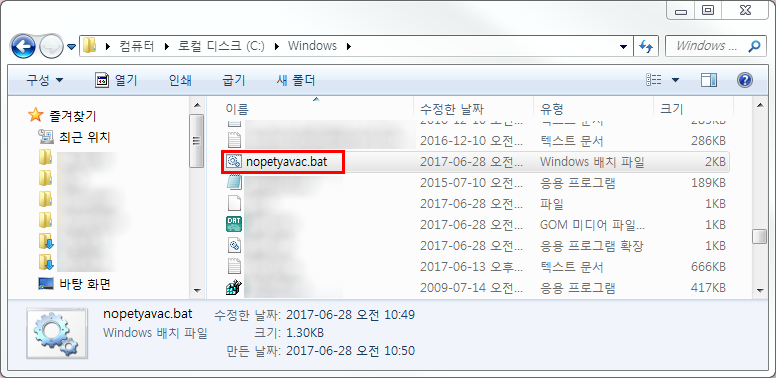

1. 필요한 배치파일을 다운로드 받습니다.

[ 다운로드 : https://download.bleepingcomputer.com/bats/nopetyavac.bat ]

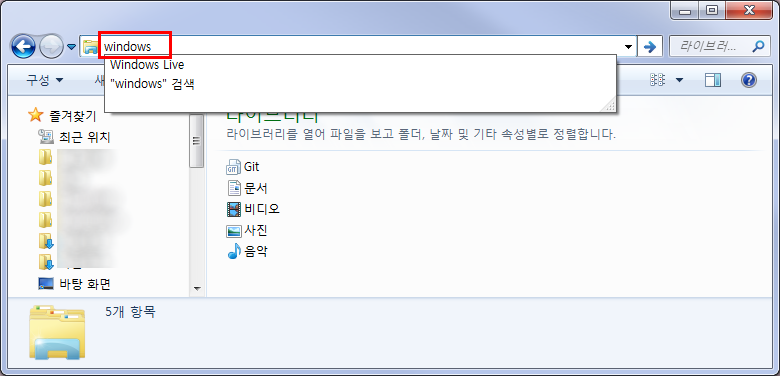

2. 탐색기 창을 열어 주소창에 windows 라고 입력합니다.

(혹은 C:Windows 라고 입력하거나 직접 선택하여 해당 경로로 접근합니다.)

3. 다운받은 파일을 해당 경로로 이동시킨 뒤 실행합니다. (C:Windows)

4. 해당 파일을 관리자 권한으로 실행시킵니다.

(오른쪽 마우스 클릭 - 관리자 권한으로 실행)

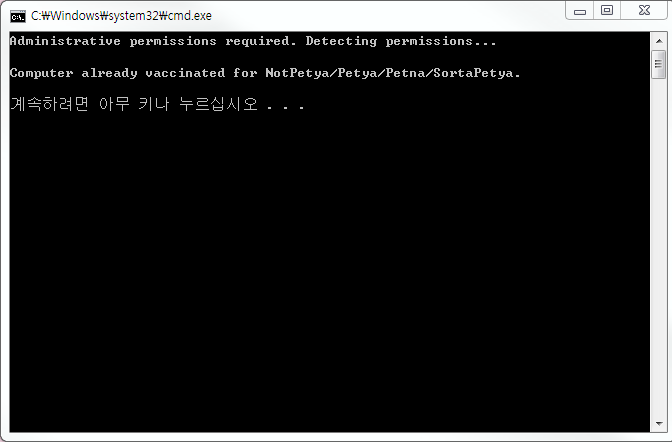

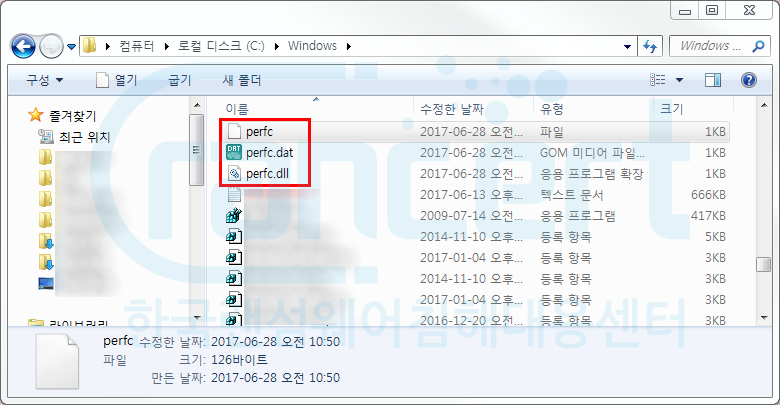

5. perfc 파일들이 생성됩니다.

만약 해당 파일들이 생성되지 않는다면

( 시작 - cmd )를 실행하시고 아래 1~3의 내용을 입력하시기 바랍니다.

1. echo This is a NotPetya/Petya/Petna/SortaPetya Vaccination file. Do not remove as it protects you from being encrypted by Petya. > C:Windowsperfc

2. echo This is a NotPetya/Petya/Petna/SortaPetya Vaccination file. Do not remove as it protects you from being encrypted by Petya. > C:Windowsperfc.dll

3. echo This is a NotPetya/Petya/Petna/SortaPetya Vaccination file. Do not remove as it protects you from being encrypted by Petya. > C:Windowsperfc.dat

- 이전글 낫페트야 랜섬웨어 대응 Windows Defender 최신 업데이트 2017-07-05

- 다음글 [KISA인터넷보호나라&KrCERT] 랜섬웨어 피해 예방을 위한 백업체계 보안 강화 권고 2017-06-13