홈 > 커뮤니티 > 공지사항

공지사항

표적형 랜섬웨어 공격으로 “아이웹” 마비, 수천 개 홈페이지 먹통

2018-09-27 18:18:20

1. 사건 개황

무료 홈페이지 빌더를 제공하는 홈페이지 제작 전문 업체 “아이웹”이 추석 명절 기간 동안 랜섬웨어 공격을 당해 아이웹이 운영하는 아이웹 빌더 전용 서버가 암호화되었다. 특히 백업된 자료까지 암호화돼 100% 복구가 쉽지 않을 것으로 예상된다. 이로 인해 아이웹 빌더를 활용해 홈페이지를 제작한 2~3000 중소업체의 홈페이지 접속이 안되는 피해가 발생되었다. 랜섬웨어 해커는 아이웹 측에 원화로 1억원 상당의 비트코인을 요구하고 있다.

아이웹은 랜섬웨어에 감염된 이후 9월 24일 인터넷 침해조사를 주관하는 KISA에 신고하였고 현재 KISA와 경찰청 사이버수사대가 침해경로 등 관련 조사를 진행 중이다.

[아이웹 랜섬웨어 공격 상황 요약]

○ 공격일시: 2018년 9월 20일 추정

○ 공격대상: 홈페이지 빌더 서버 DB 및 백업 데이터

○ 1차 피해: 홈페이지 빌더 서버 DB 암호화 및 백업 데이터 암호화로 대외 서비스 불가

○ 2차 피해: 아이웹 빌더로 제작한 2~3,000개 중소기업 홈페이지 접속불가

○ 랜섬웨어 종류: 표적형 랜섬웨어

○ 요구금액: 약 1억원 상당의 비트코인

○ 암호화 복구 가능성: 비대칭 암호화 알고리즘 사용으로 복구 불가능

○ 랜섬웨어 해커의 공격전략

-아이웹 빌더 서버를 타깃으로 서버에 저장된 중소 웹사이트, DB 등을 암호화해서

-2~3,000개 중소기업들이 대부분인 이용자들에게 피해를 입힘으로써

-아이웹 측과의 갈등을 유도해 아이웹으로부터 금전을 받아낼 전략으로

-이는 2017년 6월 인터넷나야나 사태와 동일한 표적형 공격으로 추정

<아이웹 긴급공지문>

2. 제2의 인터넷나야나 사태-표적형 방식의 랜섬웨어 공격

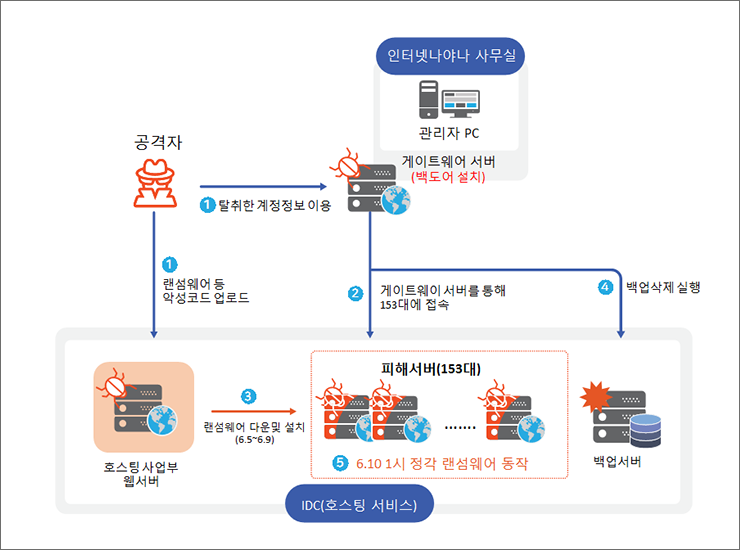

아이웹을 공격한 랜섬웨어는 사전에 아이웹의 보안 취약점을 점검하고 시스템 내부를 대상으로 공격한 표적형 랜섬웨어로 추정된다. 표적형 랜섬웨어 공격의 대표적인 사례가 2017년 6월 “인터넷 나야나”를 공격한 에레버스 랜섬웨어다. 인터넷나야나가 호스팅하던 서버 153대가 랜섬웨어에 감염돼 5,496개 홈페이지가 중단되었다. 또한 해커는 동일 네트워크 내에 있었던 백업데이터를 모두 삭제하여 데이터 복구가 불가능하게 만들었다. 결국 인터넷나야나는 고객 서비스를 되살리기 위해 당시 시세 기준으로 13억원(397.6비트코인)을 몸값으로 주고 복호화 키를 받아 데이터를 복구하였다. 이때 해커에게 복구비용을 지불한 것은 보안이 취약한 우리나라 사이트들이 랜섬웨어 해커들의 주요 표적이 되게 만든 나쁜 사례가 된 것이다.

[인터넷나야나 침해 구조도]

<출처: 과기정통부 보도자료 재구성>

3. 매일주기 백업으로 표적형 랜섬웨어 공격 대응 성공 사례-인터넷교차로

인터넷교차로는 2017년 11월 29일 30대 서버 중 15대 서버가 해킹 당한 후 내부 데이터가 암호화되어 인터넷교차로 전국 사이트가 12월 1일 11시까지 중단됐다. 인터넷교차로는 침해사고 발생 후 한국랜섬웨어침해대응센터(RanCERT)와 한국인터넷진흥원(KISA)에 신고한 후 범죄자와 협상하지 않는다는 원칙을 세웠다. 해커는 랜섬노트에 서버당 2비트코인(약 2,600만원)을 요구하여 몸값은 최대 30비트코인(약 3억 9,000만원)에 달했다.

그러나 인터넷교차로는 물리적으로 백업영역을 분리해서 매일주기로 백업을 하였기 때문에 서버 15대가 해킹된 후 내부 데이터가 암호화되었음에도 성공적으로 복구하여 해커가 요구한 몸값은 한 푼도 지불하지 않았다. 평상시 주기적 백업으로 랜섬웨어 공격 대응에 성공한 대표적 사례다. 인터넷교차로는 이를 기반으로 서비스를 정상화했다.

4. 보안백업은 랜섬웨어 방어의 최후의 보루

한국랜섬웨어침해대응센터에서는 무차별 살포형 랜섬웨어 뿐 만 아니라 표적형 랜섬웨어 피해 예방을 위해서는 보안백업 체계강화를 강력하게 권고한다. 백업체계는 IT재해에 대비하는 일반백업과 랜섬웨어 방어를 위한 보안백업으로 구분된다. 특히 표적형 랜섬웨어 공격에 대해서는 백신 등 기존의 보안솔루션과 랜섬웨어 전용 탐지 및 차단 기능을 완전하게 무력화시키기 때문에 보안백업이 그 무엇보다 중요하다.

기업과 기관은 데이터 백업 관리를 위한 정책을 수립하고, 백업 망 구성과 절차, 매체 등 체계를 구축해야 한다. 네트워크가 분리된 NAS 등 외부 저장장치에 FTP/SFTP 프로토콜로 중요 자료를 백업하고 별도 보관해야 고도화된 랜섬웨어에 대응할 수 있다.

[랜섬웨어 방어를 위한 백업의 3대 원칙]

1. 기기가 달라야 한다 (PC 데이터 적합)

2. 네트워크가 달라야 한다 (중요 PC 데이터 및 서버 DB 데이터)

3. 지역이 달라야 한다 (중요 서버 DB 데이터)

[일반백업과 보안백업과의 차이점]

차이점 | 일반백업 | 보안백업 |

랜섬웨어 감염 프로세스 차단용 저장소 보호 기능 | 없음 | 지원 |

랜섬웨어 감염 파일 탐지 및 백업 차단 | 없음 | 지원 |

암호화 백업 (국정원 검증필 암호화 알고리즘 적용) | 없음 | 지원 |

중앙 스토리지 보안백업 (SFTP프로토콜, 화이트리스트 기반) | 없음 | 지원 |

중앙관리에 의한 정책설정, 로그관리, 사후 감사관리 필요 | 없음 | 지원 |

중앙 백업관리자 패스워드 탈취방지 보안인증 기능 | 없음 | 지원 |

랜섬웨어 방어를 위해서는 반드시 보안백업 방법을 준수해야 한다.

- 이전글 더욱 새로워진 갠드크랩 랜섬웨어, v5.0.2로 업데이트 2018-10-08

- 다음글 [ 전자신문 ] 제2의 인터넷나야나? 아이웹 랜섬웨어 공격에 고객사 마비 2018-09-27